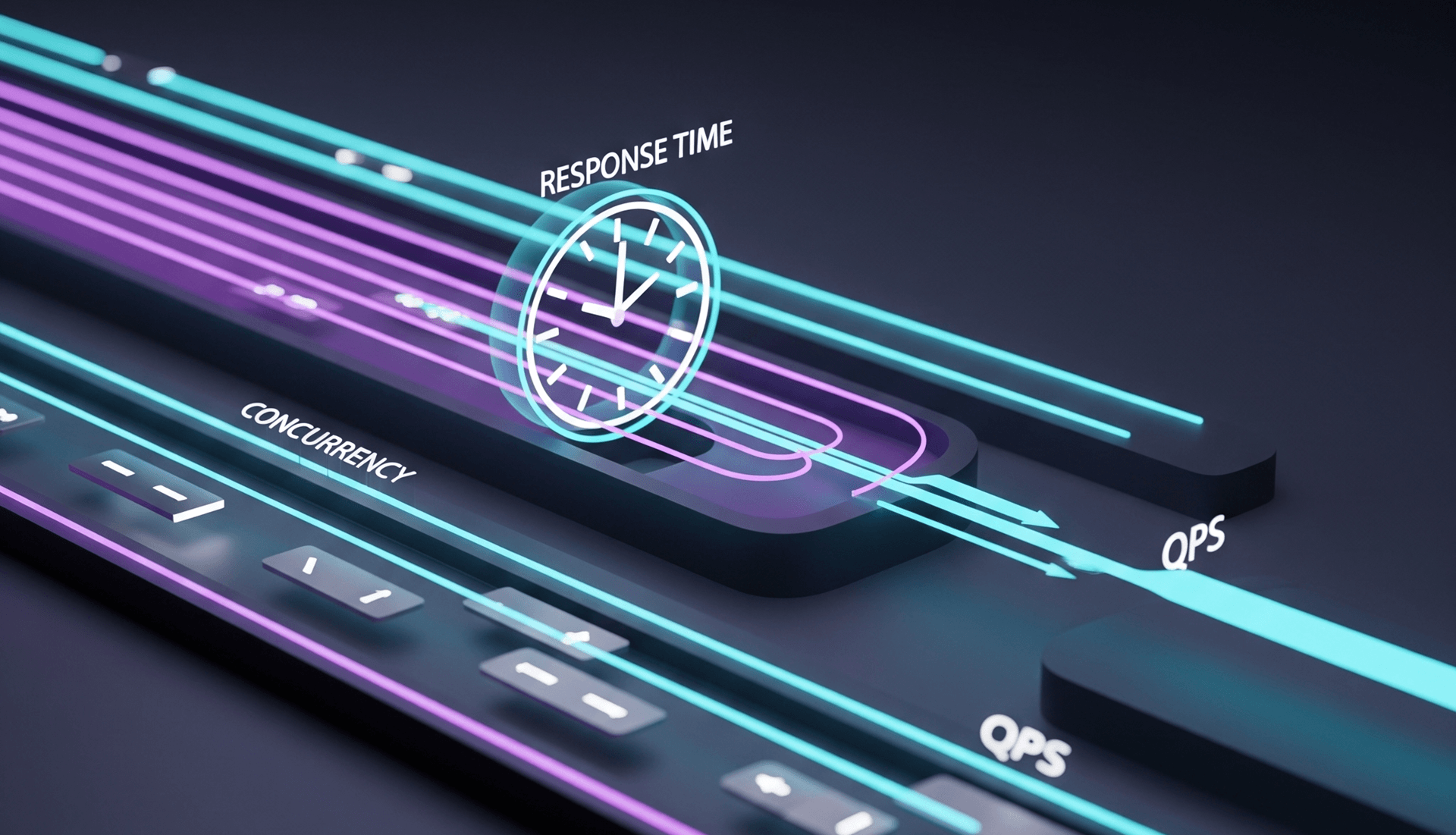

深入浅出讲解 QPS、并发数与响应时间之间的逻辑关系,通过“传送带模型”解析长耗时接口下的性能迷思,助你掌握后端优化的核心法则。

在现代 SaaS 和开放平台接口中,API-Key 是最主流的认证方式之一,你会在以下平台看到它的身影:

- OpenAI

- 腾讯云

- 阿里云

- 百度智能云

- HuggingFace、Stability AI、LangChain、Supabase...

API-Key 的使用方式几乎都一样:

Authorization: Bearer your-api-key-here

你从平台控制台申请一串 token,放到请求头里,调用时自动识别身份。

✅ 为什么它受欢迎?

- 🌐 接入门槛低:不需要用户登录、授权,只要 key 就能调用

- 💡 简单易懂:就像“访问密码”

- ⚡️ 前后端、服务端、移动端都能用

- 🔌 可快速嵌入脚本 / SDK / 外部服务

二、API-Key 的本质是什么?

我们必须明确一件事:

❗️API-Key 不是“认证工具”,而是“身份代币”

✅ 谁拥有这个 key,平台就认定他是合法调用者 ❌ 不关心 key 是怎么来的,也不验证是谁在用它

三、API-Key = 钥匙,而不是锁

你可以把它想象成一把钥匙:

- 你(平台)发给客户一串 key

- 客户拿着这个 key 来访问你的 API

- 谁持有这把钥匙,就能开门

🧨 那么问题来了:

如果客户把钥匙贴在门口了(比如写死在 JS 里),或者发给了第三方怎么办?

👇

✅ 答案是:你平台还是照常让他进来。你不会识别“这是不是客户本人”。

四、API-Key 的常见“误解”

| 误区 | 实际情况 |

|---|---|

| 加了 API-Key 就很安全 | ❌ 只要别人拿到这串 key,就能伪造合法请求 |

| 走 HTTPS 就绝对安全 | ❌ HTTPS 确保传输安全,但不能防止 key 被前端暴露 |

| 平台会判断是不是盗用 | ❌ 不会,平台只判断 key 是否有效 |

| key 是授权凭证,可以放心写进前端 | ❌ 一旦写进 JS,F12 就能复制 key,谁都能用 |

五、API-Key 是明文传输的吗?HTTPS 在认证中到底有多重要?

很多开发者看到请求头里带着 Authorization: Bearer xxx,就会担心:

❓“这个 key 是不是明文?别人会不会在传输过程中截获?”

✅ 答案是:只要你用了 HTTPS,就不会被偷。

🔐 1. HTTPS 的作用是什么?

HTTPS 也就是 TLS 加密协议,它的作用不是“隐藏 API-Key”,而是:

整个请求内容都被加密了,包括路径、请求体、Header、Token 等。

攻击者如果没有你的私钥,就算在网络中间截获数据包,也只能看到加密数据流,无法还原原始内容(包括你的 API-Key)。

❌ 2. 那么什么时候 key 会被盗?

| 场景 | 风险等级 | 说明 |

|---|---|---|

| 使用了 HTTP 而不是 HTTPS | 🚨 致命 | 请求为明文,key 直接暴露在网卡上 |

| 使用 HTTPS,但 key 写死在前端 | ⚠️ 中高风险 | 浏览器 F12 → Network 可直接复制 |

| APP、SDK 中 key 被硬编码 | ⚠️ 高风险 | 被反编译 / 逆向分析获取 |

| HTTPS 被中间人劫持(未验证证书) | ⚠️ 高级攻击 | 比如信任了自签证书的代理人(Wi-Fi 劫持) |

✅ 3. 所以现代平台都强制使用 HTTPS

| 平台 | 是否强制 HTTPS | 是否允许 HTTP |

|---|---|---|

| OpenAI | ✅ 强制 | ❌ 不允许明文请求 |

| 腾讯云 | ✅ 强制 | ❌ API 网关拒绝 HTTP 请求 |

| 阿里云 | ✅ 强制 | ❌ 明文接口全部重定向或拒绝 |

| 你的平台也应该 | ✅ 强制 | ✅ 配置 Nginx / CDN 拦截 HTTP |

🎯 4. 实战建议

| 项目 | 建议 |

|---|---|

| 所有接口必须使用 HTTPS,禁用 HTTP 80 端口 | 基础防护 |

| CDN 层开启 TLS 加密终端校验 | 避免“外表加密,内网明文” |

| 用户在控制台看到的文档 URL 全为 https:// | 教育客户正确接入 |

| 如果允许外部 key 访问,强制检查 Referer、Origin 来源 | 避免跨站滥用 |

✅ 小结:

🔐 HTTPS 是 API-Key 安全的底线,没有 HTTPS,所有认证形同裸奔。

你可以理解为:

API-Key 是身份牌,HTTPS 是安全通道;

有身份没通道 = 被偷;

有通道没身份 = 白搭;

只有两者配合,才是完整认证。

六、实际攻击场景举例

🎯 攻击场景一:浏览器控制台抓 key

- 客户把 key 写在 JS 中(例如调用 OpenAI)

- 攻击者打开页面 → F12 → Network → Headers

- 成功获取 key,从此用 curl 发请求无限调用你的接口

🎯 攻击场景二:GitHub 泄露

- 客户把 key 写在代码中上传了 GitHub

- 被黑产扫描到关键字

- 平台接口短时间内被打爆,额度用尽

七、平台视角:为什么大厂也都用 API-Key?

你可能会问:既然 API-Key 这么容易被盗用,那腾讯云、OpenAI 为什么还用?

✅ 答案是:

因为 API-Key 非常适合“后端-后端”通信,而且它 不单独承担安全责任,它只是“身份入口”。

所以大厂一定会配套这些机制:

| 配套机制 | 目的 |

|---|---|

| 限速限额 | 防止被刷爆资源 |

| key 权限控制 | 限定 key 只能调某些接口 |

| IP 白名单 | 限制来源 |

| 日志审计 | 可查看谁用了 key、用了什么接口 |

| 自动封禁 / 报警 | 异常流量自动风控拦截 |

八、你平台发 key 给客户,客户傻,是谁的责任?

答案非常清晰:

✅ 客户怎么保存 key,是客户自己的责任 ✅ 你只负责提供规则、提示风险、开放监控手段 ❌ 客户把 key 写在浏览器源码里,是他们的安全事故,不是你的漏洞

九、最佳实践(平台方)

| 建议 | 理由 |

|---|---|

| 提供 key 控制台,允许生成 / 删除 / 查看日志 | 控制闭环 |

| 给每个 key 设置默认限速 + 调用权限 | 限制影响范围 |

| 在文档明确标注:key 不可写入前端代码 | 安全教育 |

| 每次请求记录来源 IP + UA | 异常行为可追踪 |

| 检测异常流量时,自动禁用 key 并发通知 | 风控闭环 |

✅ 结语:API-Key 是信任的入口,但不是防护墙

现代接口设计中,API-Key 是一把钥匙,谁拿到就能进门,它从不“审查”你是谁。

如果我们理解了它的本质,就不会被表面上的“认证”迷惑,也就知道如何去构建更可靠的访问控制机制。